Рейтинг: 4.2/5.0 (1808 проголосовавших)

Рейтинг: 4.2/5.0 (1808 проголосовавших)Категория: Инструкции

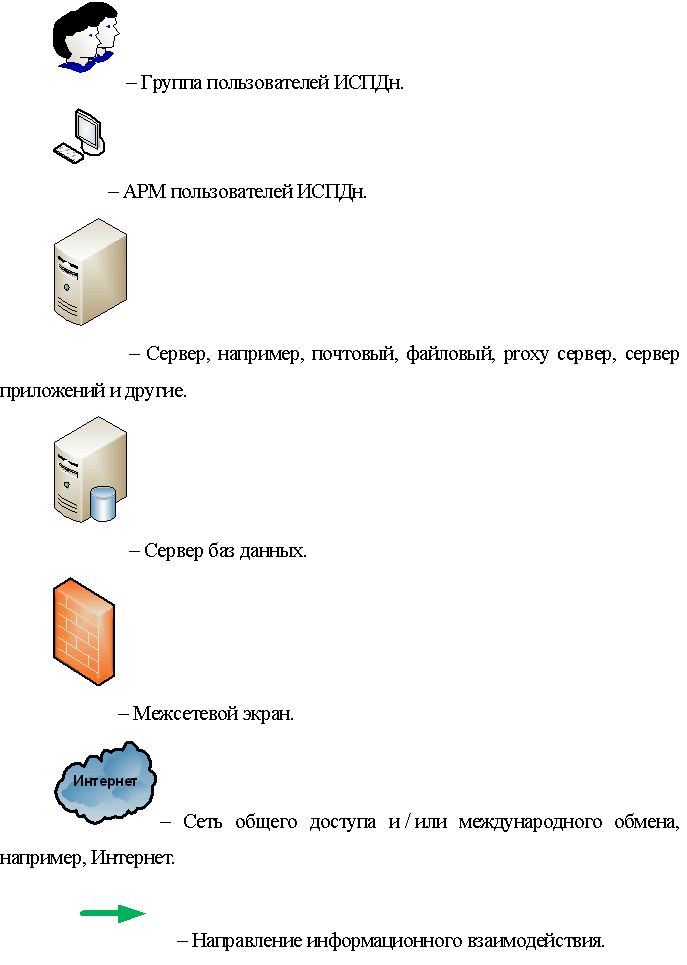

Автоматизированная система — система, состоящая из персонала и комплекса средств автоматизации его деятельности, реализующая информационную технологию выполнения установленных функций. Аутентификация отправителя данных — подтверждение того, что отправитель полученных данных соответствует заявленному. Безопасность персональных данных — состояние защищенности персональных данных, характеризуемое способностью пользователей, технических средств информационных технологий обеспечить конфиденциальность, целостность и доступность персональных данных при их обработке в информационных системах персональных данных. Биометрические персональные данные — сведения, которые характеризуют физиологические особенности человека и на основе которых можно установить его личность, включая фотографии, отпечатки пальцев, образ сетчатки глаза, особенности строения тела и другую подобную информацию. Блокирование персональных данных — временное прекращение сбора, систематизации, накопления, использования, распространения, персональных данных, в том числе их передачи. Вирус компьютерный, программный — исполняемый программный код или интерпретируемый набор инструкций, обладающий свойствами несанкционированного распространения и самовоспроизведения. Созданные дубликаты компьютерного вируса не всегда совпадают с оригиналом, но сохраняют способность к дальнейшему распространению и самовоспроизведению. Вредоносная программа — программа, предназначенная для осуществления несанкционированного доступа или воздействия на персональные данные или ресурсы информационной системы персональных данных. Вспомогательные технические средства и системы — технические средства и системы, не предназначенные для передачи, обработки и хранения персональных данных, устанавливаемые совместно с техническими средствами и системами, предназначенными для обработки персональных данных или в помещениях, в которых установлены информационные системы персональных данных. Доступ в операционную среду компьютера информационной системы персональных данных — получение возможности запуска на выполнение штатных команд, функций, процедур операционной системы уничтожения, копирования, перемещения и т. Доступ к информации — возможность получения информации и ее использования. Закладочное устройство — элемент средства съема информации, скрытно внедряемый закладываемый или вносимый в места возможного съема информации в том числе в ограждение, конструкцию, оборудование, предметы интерьера, транспортные средства, а также в технические средства и системы обработки информации. Защищаемая информация — информация, являющаяся предметом собственности и подлежащая защите в соответствии с требованиями правовых документов или требованиями, устанавливаемыми собственником информации. Идентификация — присвоение субъектам и объектам доступа идентификатора или сравнение предъявляемого идентификатора с перечнем присвоенных идентификаторов. Информативный сигнал — электрические сигналы, акустические, электромагнитные и другие физические поля, по параметрам которых может быть раскрыта конфиденциальная информация персональные данные обрабатываемая в информационной системе персональных данных. Информационная система персональных данных ИСПДн — информационная система, представляющая собой совокупность персональных данных, содержащихся в базе данных, а также информационных технологий и технических средств, позволяющих осуществлять обработку таких персональных данных с использованием средств автоматизации или без использования таких средств. Информационные технологии — процессы, методы поиска, сбора, хранения, обработки, предоставления, распространения информации и способы осуществления таких процессов и методов. Использование персональных данных — действия операции с персональными данными, совершаемые оператором в целях принятия решений или совершения иных действий, порождающих юридические последствия в отношении субъекта персональных данных или других лиц либо иным образом затрагивающих права и свободы субъекта персональных данных или других лиц. Источник угрозы безопасности информации — субъект доступа, материальный объект или физическое явление, являющиеся причиной возникновения угрозы безопасности информации. Контролируемая зона — пространство территория, здание, часть здания, помещениев котором исключено неконтролируемое пребывание посторонних лиц, а также транспортных, технических иных материальных средств. Конфиденциальность персональных данных — обязательное для соблюдения оператором или иным получившим доступ к персональным данным лицом требование не допускать их распространение без согласия субъекта персональных данных или наличия иного законного основания. Межсетевой экран — локальное однокомпонентное или функционально-распределенное программное программно-аппаратное средство комплексреализующее контроль за информацией, поступающей в информационную систему персональных данных или выходящей из информационной системы. Нарушитель безопасности персональных данных — физическое лицо, случайно или преднамеренно совершающее действия, следствием которых является нарушение безопасности персональных данных при их обработке техническими средствами в информационных системах персональных данных. Неавтоматизированная обработка персональных данных — обработка персональных данных, содержащихся в информационной системе персональных данных либо извлеченных из такой системы, считается осуществленной без использования средств автоматизации неавтоматизированнойесли такие действия с персональными данными, как использование, уточнение, распространение, уничтожение персональных данных в отношении каждого из субъектов персональных данных, осуществляются при непосредственном участии человека. Недекларированные возможности — функциональные возможности средств вычислительной техники, не описанные или не соответствующие описанным в документации, при использовании которых возможно нарушение конфиденциальности, доступности или целостности обрабатываемой информации. Несанкционированный доступ несанкционированные действия — доступ к информации или действия с информацией, нарушающие правила разграничения доступа с использованием штатных средств, предоставляемых информационными системами персональных данных. Носитель информации — физическое лицо или материальный объект, в том числе физическое поле, в котором информация находит свое отражение в виде символов, образов, сигналов, технических решений и процессов, количественных характеристик физических величин. Обезличивание персональных данных — действия, в результате которых невозможно определить принадлежность персональных данных конкретному субъекту персональных данных. Обработка персональных данных — действия операции с персональными данными, включая сбор, систематизацию, накопление, хранение, уточнение обновление, изменениеиспользование, распространение в том числе передачуобезличивание, блокирование, уничтожение персональных данных. Общедоступные персональные данные — персональные данные, доступ неограниченного круга лиц к которым предоставлен с согласия субъекта персональных данных или на которые в соответствии с федеральными законами не распространяется требование соблюдения конфиденциальности. Оператор персональных данных — государственный орган, муниципальный орган, юридическое или физическое лицо, организующее или осуществляющее обработку персональных данных, а также определяющие цели и содержание обработки персональных данных. Технические средства информационной системы персональных дан ных — средства вычислительной техники, информационно-вычислительные комплексы и сети, средства и системы передачи, приема и обработки ПДн средства и системы звукозаписи, звукоусиления, звуковоспроизведения, переговорные и телевизионные устройства, средства изготовления, тиражирования документов и другие технические средства обработки речевой, графической, видео- и буквенно-цифровой информациипрограммные средства операционные системы, системы управления базами данных и т. Перехват информации — неправомерное получение информации с использованием технического средства, осуществляющего обнаружение, прием и обработку информативных сигналов. Персональные данные — любая информация, относящаяся к определенному или определяемому на основании такой информации физическому лицу субъекту персональных данныхв том числе его фамилия, имя, отчество, год, месяц, дата и место рождения, адрес, семейное, социальное, имущественное положение, образование, профессия, доходы, другая информация. Побочные электромагнитные излучения и наводки — электромагнитные излучения технических средств обработки защищаемой информации, возникающие как побочное явление и вызванные электрическими сигналами, действующими в их электрических и магнитных цепях, а также электромагнитные наводки этих сигналов на токопроводящие линии, конструкции и цепи питания. Политика «чистого стола» — комплекс организационных мероприятий, контролирующих отсутствие записывания на бумажные носители ключей и атрибутов доступа паролей и хранения их вблизи объектов доступа. Пользователь информационной системы персональных данных — лицо, участвующее в функционировании информационной системы персональных данных или использующее результаты ее функционирования. Правила разграничения доступа — совокупность правил, регламентирующих права доступа субъектов доступа к объектам доступа. Программная закладка — код программы, преднамеренно внесенный в программу с целью осуществить утечку, изменить, блокировать, уничтожить информацию или уничтожить и модифицировать программное обеспечение информационной системы персональных данных или блокировать аппаратные средства. Программное программно-математическое воздействие — несанкционированное воздействие на ресурсы автоматизированной информационной системы, осуществляемое с использованием вредоносных программ. Раскрытие персональных данных — умышленное или случайное нарушение конфиденциальности персональных данных. Распространение персональных данных — действия, направленные на передачу персональных данных определенному кругу лиц передача персональных данных или на ознакомление с персональными данными неограниченного круга лиц, в том числе обнародование персональных данных в средствах массовой информации, размещение в информационно-телекоммуникационных сетях или предоставление доступа к персональным данным каким-либо иным способом. Ресурс информационной системы — именованный элемент системного, прикладного или аппаратного обеспечения функционирования информационной системы. Специальные категории персональных данных — персональные данные, касающиеся расовой, национальной принадлежности, политических взглядов, религиозных или философских убеждений, состояния здоровья интимной жизни субъекта персональных данных. Средства вычислительной техники — совокупность программных и технических элементов систем обработки данных, способных функционировать самостоятельно или в составе других систем. Субъект доступа субъект — лицо или процесс, действия которого регламентируются правилами разграничения доступа. Технический канал утечки информации — совокупность носителя информации средства обработкифизической среды распространения информативного сигнала и средств, которыми добывается защищаемая информация. Трансграничная передача персональных данных — передача персональных данных оператором через Государственную границу Российской Федерации органу власти иностранного государства, физическому или юридическому лицу иностранного государства. Угрозы безопасности персональных данных — совокупность условий и факторов, создающих опасность несанкционированного, в том числе случайного, доступа к персональным данным, результатом которого может стать уничтожение, изменение, блокирование, копирование, распространение персональных данных, а также иных несанкционированных действий при их обработке в информационной системе персональных данных. Уничтожение персональных данных — действия, в результате которых невозможно восстановить содержание персональных данных в информационной системе персональных данных или в результате которых уничтожаются материальные носители персональных данных. Утечка защищаемой информации по техническим каналам — неконтролируемое распространение информации от носителя защищаемой информации через физическую среду до технического средства, осуществляющего перехват информации. Уязвимость — слабость в средствах защиты, которую можно использовать для нарушения системы или содержащейся в ней информации. Обозначения и сокращения: АВС — антивирусные средства АРМ —-автоматизированное рабочее место ВТСС — вспомогательные технические средства и системы ИСПДн — информационная система персональных данных КЗ — контролируемая зона ЛВС — локальная вычислительная сеть МЭ — межсетевой экран НСД — несанкционированный доступ ОС — операционная система ПДн — персональные данные ПМВ — программно-математическое воздействие ПО — программное обеспечение ПЭМИН — побочные электромагнитные излучения и наводки САЗ — система анализа защищенности СЗИ — средства защиты информации СЗПДн — система подсистема защиты персональных данных СОВ — система обнаружения вторжений ТКУИ — технические каналы утечки информации УБПДн — угрозы безопасности персональных данных Введение Настоящая Политика информационной безопасности Министерства внутренних дел по Республике Коми является официальным документом. Политика разработана в соответствии с целями, задачами и принципами обеспечения безопасности персональных данных изложенных в Концепции информационной безопасности ИСПД Министерства. Политика разработана в соответствии с: Федеральным законом от 27. В Политике определены требования к персоналу ИСПДн, степень ответственности персонала, структура и необходимый уровень и меры защиты, статус и должностные обязанности сотрудников, ответственных за обеспечение безопасности персональных данных в ИСПДн Министерства. Общие положения Целью настоящей Политики является обеспечение безопасности объектов защиты Министерства от всех видов угроз, внешних и внутренних, умышленных и непреднамеренных, минимизация ущерба от возможной реализации УБПДн. Безопасность персональных данных достигается путем исключения несанкционированного, в том числе случайного, доступа к персональным данным, результатом которого может стать уничтожение, изменение, блокирование, копирование, распространение персональных данных, а также иных несанкционированных действий. Информация и связанные с ней ресурсы должны быть доступны для авторизованных пользователей. Должно осуществляться своевременное обнаружение и реагирование на УБПДн. Должно осуществляться предотвращение преднамеренных или случайных, частичных или полных несанкционированных модификаций или уничтожения данных. Состав объектов защиты представлен в Перечне персональных данных, подлежащих защите. Область действия Требования настоящей Политики распространяются на всех аттестованных сотрудников, федеральных государственных гражданских служащих иных работников Министерства штатных, временных, работающих по контракту, трудовому договору и т. Организация работ по обеспечению безопасности персональных данных при их автоматизированной обработке Организация работ по созданию и эксплуатации ИСПДн, а также СЗПДн осуществляется в соответствии с законодательством Российской Федерации в области обеспечения безопасности информации и соответствующими государственными стандартами. В целях обеспечения безопасности ПДн создается СЗПДн, которая должна обеспечивать конфиденциальность, целостность и доступность ПДн при их обработке в ИСПДн во всех структурных элементах, на технологических участках обработки и во всех режимах функционирования информационной системы. СЗПДн включает в себя организационные или технические меры, определенные с учетом актуальных угроз безопасности персональных данных информационных технологий, используемых в информационных системах. Состав и содержание организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных определяются в соответствии с нормативными правовыми актами, принятыми ФСТЭК России. Установление класса защищенности информационной системы и уровня защищенности ПДн производится подразделением-оператором ИСПДн на этапе создания модернизации ИСПДн, а также при изменении масштаба информационной системы или значимости обрабатываемой в ней информации, определяемого в соответствии с приказом ФСТЭК России от 11. Для каждой ИСПДн должен быть составлен список используемых технических средств защиты, а так же программного обеспечения участвующего в обработке ПДн, на всех элементах ИСПДн: АРМ пользователей; Сервера приложений; СУБД; Граница ЛВС; Каналов передачи в сети общего пользования или международного обмена, если по ним передаются ПДн. В зависимости от уровня защищенности ИСПДн и актуальных угроз, СЗПДн может включать следующие технические средства: Антивирусные средства для рабочих станций пользователей и серверов; Средства межсетевого экранирования; Средства криптографической защиты информации, при передаче защищаемой информации по каналам связи. Так же в список должны быть включены функции защиты, обеспечиваемые штатными средствами обработки ПДн операционными системами ОСприкладным ПО и специальными комплексами, реализующими средства защиты. Список функций защиты может включать: Управление и разграничение доступа пользователей; Регистрацию и учет действий с информацией; Обеспечение целостности данных; Осуществление обнаружений вторжений. Список используемых средств должен поддерживаться в актуальном состоянии. При изменении состава технических средств защиты или элементов ИСПДн, соответствующие изменения должны быть внесены в Список и утверждены руководителем подразделения Министерства или лицом, ответственным за обеспечение защиты ПДн. Требования к мерам защиты информации содержащейся в информационной системе в рамках СЗПДн Организационные и технические меры защиты информации, реализуемые в информационной системе в рамках ее системы защиты информации, в зависимости от угроз безопасности информации, используемых информационных технологий и структурно-функциональных характеристик информационной системы должны обеспечивать: идентификацию и аутентификацию субъектов доступа и объектов доступа; управление доступом субъектов доступа к объектам доступа; ограничение программной среды; защиту машинных носителей информации; регистрацию событий безопасности; антивирусную защиту; обнаружение предотвращение вторжений; контроль анализ защищенности информации; обеспечение целостности информационной системы информации; обеспечение доступности информации; защиту среды виртуализации; защиту технических средств; защиту информационной системы, ее средств, систем связи и передачи данных; выявление инцидентов одного события или группы событийкоторые могут привести к сбоям или нарушению функционирования информационной системы или к возникновению угроз безопасности персональных данных далее - инцидентыи реагирование на них; управление конфигурацией информационной системы и системы защиты персональных данных. Состав мер защиты информации их базовые наборы для соответствующих классов защищенности информационных систем приведены в Приложении к настоящей политике. Меры по идентификации и аутентификации субъектов доступа и объектов доступа должны обеспечивать присвоение субъектам и объектам доступа уникального признака идентификаторасравнение предъявляемого субъектом объектом доступа идентификатора с перечнем присвоенных идентификаторов, а также проверку принадлежности субъекту объекту доступа предъявленного им идентификатора подтверждение подлинности. Меры по управлению доступом субъектов доступа к объектам доступа должны обеспечивать управление правами и привилегиями субъектов доступа, разграничение доступа субъектов доступа к объектам доступа на основе совокупности установленных в информационной системе правил разграничения доступа, а также обеспечивать контроль соблюдения этих правил. Меры по ограничению программной среды должны обеспечивать установку или запуск только разрешенного к использованию в информационной системе программного обеспечения или исключать возможность установки или запуска запрещенного к использованию в информационной системе программного обеспечения. Меры по защите машинных носителей информации средства обработки хранения информации, съемные машинные носители информации должны исключать возможность несанкционированного доступа к машинным носителям и хранящейся на них информации, а также несанкционированное использование съемных машинных носителей информации. Меры по регистрации событий безопасности должны обеспечивать сбор, запись, хранение и защиту информации о событиях безопасности в информационной системе, а также возможность просмотра и анализа информации о таких событиях и реагирование на. Меры по антивирусной защите должны обеспечивать обнаружение в информационной системе компьютерных программ либо иной компьютерной информации, предназначенной для несанкционированного уничтожения, блокирования, модификации, копирования компьютерной информации или нейтрализации средств защиты информации, а также реагирование на обнаружение этих программ информации. Меры по обнаружению предотвращению вторжений должны обеспечивать обнаружение действий в информационной системе, направленных на преднамеренный несанкционированный доступ к информации, специальные воздействия на информационную систему или информацию в целях ее добывания, уничтожения, искажения и блокирования доступа к информации, а также реагирование на эти действия. Меры по контролю анализу защищенности информации должны обеспечивать контроль уровня защищенности информации, содержащейся в информационной системе, путем проведения мероприятий по анализу защищенности информационной системы и тестированию ее системы защиты информации. Меры по обеспечению целостности информационной системы информации должны обеспечивать обнаружение фактов несанкционированного нарушения целостности информационной системы и содержащейся в ней информации, а также возможность восстановления информационной системы и содержащейся в ней информации. Меры по обеспечению доступности информации должны обеспечивать авторизованный доступ пользователей, имеющих права по такому доступу, к информации, содержащейся в информационной системе, в штатном режиме функционирования информационной системы. Меры по защите среды виртуализации должны исключать несанкционированный доступ к информации, обрабатываемой в виртуальной инфраструктуре, и к компонентам виртуальной инфраструктуры, а также воздействие на информацию и компоненты, в том числе к средствам управления виртуальной инфраструктурой, монитору виртуальных машин гипервизорусистеме хранения данных включая систему хранения образов виртуальной инфраструктурысети передачи данных через элементы виртуальной или физической инфраструктуры, гостевым операционным системам, виртуальным машинам контейнерамсистеме и сети репликации, терминальным и виртуальным устройствам, а также системе резервного копирования и создаваемым ею копиям. Меры по защите технических средств должны исключать несанкционированный доступ к стационарным техническим средствам, обрабатывающим информацию, средствам, обеспечивающим функционирование информационной системы далее - средства обеспечения функционированияи в помещения, в которых они постоянно расположены, защиту технических средств от внешних воздействий, а также защиту информации, представленной в виде информативных электрических сигналов и физических полей. Меры по защите информационной системы, ее средств, систем связи и передачи данных должны обеспечивать защиту информации при взаимодействии информационной системы или ее отдельных сегментов с иными информационными системами информационно-телекоммуникационными сетями посредством применения архитектуры информационной системы, проектных решений по ее системе защиты информации, направленных на обеспечение защиты информации. Меры по выявлению инцидентов и реагированию на них должны обеспечивать обнаружение, идентификацию, анализ инцидентов в информационной системе, а также принятие мер по устранению и предупреждению инцидентов. Меры по управлению конфигурацией информационной системы и системы защиты персональных данных должны обеспечивать управление изменениями конфигурации информационной системы и системы защиты персональных данных, анализ потенциального воздействия планируемых изменений на обеспечение безопасности персональных данных, а также документирование этих изменений. Пользователи ИСПДн В Концепции информационной безопасности определены основные категории пользователей. На основании этих категории должна быть произведена типизация пользователей ИСПДн, определен их уровень доступа и возможности. В ИСПДн подразделений Министерства можно выделить следующие группы пользователей, участвующих в обработке и хранении ПДн: Администраторы ИСПДн; Администраторы безопасности; Операторы АРМ; Администраторы сети; Технические специалисты по обслуживанию периферийного оборудования; Программисты-разработчики ИСПДн. Данные о группах пользователях, уровне их доступа информированности должен быть отражен в матрице доступа 6. Администратор ИСПДн Администратор ИСПДн, сотрудник подразделения Министерства, ответственный за настройку, внедрение и сопровождение ИСПДн. Обеспечивает функционирование подсистемы управления доступом ИСПДн и уполномочен осуществлять предоставление и разграничение доступа конечного пользователя Оператора АРМ к элементам, хранящим персональные данные. Администратор ИСПДн обладает следующим уровнем доступа и знаний: обладает полной информацией о системном и прикладном программном обеспечении ИСПДн; обладает полной информацией о технических средствах и конфигурации ИСПДн; имеет доступ ко всем техническим средствам обработки информации и данным ИСПДн; обладает правами конфигурирования и административной настройки технических средств ИСПДн. Администратор безопасности Администратор безопасности, сотрудник подразделения Министерства, ответственный за функционирование СЗПДн, включая обслуживание и настройку административной, серверной и клиентской компонент. Администратор безопасности обладает следующим уровнем доступа и знаний: обладает правами Администратора ИСПДн; обладает полной информацией об ИСПДн; имеет доступ к средствам защиты информации и протоколирования и к части ключевых элементов ИСПДн; не имеет прав доступа к конфигурированию технических средств сети за исключением контрольных инспекционных. Администратор безопасности уполномочен: реализовывать политики безопасности в части настройки СКЗИ, межсетевых экранов и систем обнаружения атак, в соответствии с которыми пользователь Оператор АРМ получает возможность работать с элементами ИСПДн; осуществлять аудит средств защиты; устанавливать доверительные отношения своей защищенной сети с сетями других подразделений Министерства. Оператор АРМ Оператор АРМ, сотрудник подразделения Министерства, осуществляющий обработку ПДн. Обработка ПДн включает: возможность просмотра ПДн, ручной ввод ПДн в систему ИСПДн, формирование справок и отчетов по информации, полученной из ИСПД. Оператор не имеет полномочий для управления подсистемами обработки данных и СЗПДн. Оператор ИСПДн обладает следующим уровнем доступа и знаний: обладает всеми необходимыми атрибутами например, паролемобеспечивающими доступ к некоторому подмножеству ПДн; располагает конфиденциальными данными, к которым имеет доступ. Администратор сети Администратор сети, сотрудник подразделения Министерства, ответственный за функционирование телекоммуникационной подсистемы ИСПДн. Администратор сети не имеет полномочий для управления подсистемами обработки данных и безопасности. Администратор сети обладает следующим уровнем доступа и знаний: обладает частью информации о системном и прикладном программном обеспечении ИСПДн; обладает частью информации о технических средствах и конфигурации ИСПДн; имеет физический доступ к техническим средствам обработки информации и средствам защиты; знает, по меньшей мере, одно легальное имя доступа. Технический специалист по обслуживанию периферийного оборудования Технический специалист по обслуживанию, сотрудник подразделения Министерства, осуществляющий обслуживание и настройку периферийного оборудования ИСПДн. Технический специалист по обслуживанию не имеет доступа к ПДн, не имеет полномочий для управления подсистемами обработки данных и безопасности. Технический специалист по обслуживанию обладает следующим уровнем доступа и знаний: обладает частью информации о системном и прикладном программном обеспечении ИСПДн; обладает частью информации о технических средствах и конфигурации ИСПДн; знает, по меньшей мере, одно легальное имя доступа. Программист-разработчик ИСПДн Программисты-разработчики поставщики прикладного программного обеспечения, обеспечивающие его сопровождение на защищаемом объекте. К данной группе могут относиться как сотрудники подразделений Министерства, так и сотрудники сторонних организаций. Лицо этой категории: обладает информацией об алгоритмах и программах обработки информации на ИСПДн; обладает возможностями внесения ошибок, недекларированных возможностей, программных закладок, вредоносных программ в программное обеспечение ИСПДн на стадии ее разработки, внедрения и сопровождения; может располагать любыми фрагментами информации о топологии ИСПДн и технических средствах обработки и защиты ПДн, обрабатываемых в ИСПДн. Требования к персоналу по обеспечению защиты ПДн Все сотрудники подразделений Министерства, являющиеся пользователями ИСПДн, должны четко знать и строго выполнять установленные правила и обязанности по доступу к защищаемым объектам и соблюдению принятого режима безопасности ПДн. При вступлении в должность нового сотрудника, непосредственный начальник подразделения, в которое он поступает, обязан организовать его ознакомление с должностной инструкцией и необходимыми документами, регламентирующими требования по защите ПДн, а также обучение навыкам выполнения процедур, необходимых для санкционированного использования ИСПДн. Сотрудник должен быть ознакомлен со сведениями настоящей Политики, принятых процедур работы с элементами ИСПДн и СЗПДн. Сотрудники подразделений Министерства, использующие технические средства аутентификации, должны обеспечивать сохранность идентификаторов электронных ключей и не допускать НСД к ним, а также возможность их утери или использования третьими лицами. Пользователи несут персональную ответственность за сохранность идентификаторов. Сотрудники подразделений Министерства должны следовать установленным процедурам поддержания режима безопасности ПДн при выборе и если не используются технические средства аутентификации. Сотрудники подразделений Министерства должны обеспечивать надлежащую защиту оборудования, оставляемого без присмотра, особенно в тех случаях, когда в помещение имеют доступ посторонние лица. Все пользователи должны знать требования по безопасности ПДн и процедуры защиты оборудования, оставленного без присмотра, а также свои обязанности по обеспечению такой защиты. Сотрудникам запрещается устанавливать постороннее программное обеспечение, подключать личные мобильные устройства и носители информации, а так же записывать на них защищаемую информацию. Сотрудникам запрещается разглашать защищаемую информацию, которая стала им известна при работе с информационными системами Министерства, третьим лицам. При работе с ПДн в ИСПДн сотрудники подразделений Министерства обязаны обеспечить отсутствие возможности просмотра ПДн третьими лицами с мониторов АРМ или терминалов. При завершении работы с ИСПДн сотрудники обязаны защитить АРМ или терминалы с помощью блокировки ключом или эквивалентного средства контроля, например, доступом по паролю, если не используются более сильные средства защиты. Сотрудники подразделений Министерства должны быть проинформированы об угрозах нарушения режима безопасности ПДн и ответственности за его нарушение. Они должны быть ознакомлены с утвержденной формальной процедурой наложения дисциплинарных взысканий на сотрудников, которые нарушили принятые политику и процедуры безопасности ПДн. Сотрудники обязаны без промедления сообщать обо всех наблюдаемых или подозрительных случаях работы ИСПДн, могущих повлечь за собой угрозы безопасности ПДн, а также о выявленных ими событиях, затрагивающих безопасность ПДн, руководству подразделения и лицу Администраторуотвечающему за немедленное реагирование на угрозы безопасности ПДн. Должностные обязанности пользователей ИСПДн Должностные обязанности пользователей ИСПДн описаны в следующих документах: Инструкция администратора ИСПДн; Инструкция администратора безопасности ИСПДн; Инструкция пользователя ИСПДн; Инструкция пользователя при возникновении внештатных ситуаций. Ответственность сотрудников ИСПДн подразделений Министерства Ответственными за соблюдение требований по защите ПДн при их автоматизированной обработке являются руководители подразделений Министерства, эксплуатирующих, а также использующих ИСПДн, администраторы ИСПДн, пользователи ИСПДн, непосредственно обрабатывающие ПДн в ИСПДн, инженерно-технический персонал, имеющий доступ к ИСПДн с целью обеспечения устойчивого функционирования информационной системы при ее использовании, что отражается в должностных регламентах должностных инструкциях указанных лиц. В соответствии со ст. Так же действующее законодательство РФ позволяет предъявлять требования по обеспечению безопасной работы с защищаемой информацией и предусматривает ответственность за нарушение установленных правил эксплуатации ЭВМ и систем, неправомерный доступ к информации, если эти действия привели к уничтожению, блокированию, модификации информации или нарушению работы ЭВМ или сетей статьи 272, 273 и 274 Уголовного Кодекса Российской Федерации. Об использовании информации сайта Все материалы сайта Министерства внутренних дел Российской Федерации могут быть воспроизведены в любых средствах массовой информации, на серверах сети Интернет или на любых иных носителях без каких-либо ограничений по объему и срокам публикации. Это разрешение в равной степени распространяется на газеты, журналы, радиостанции, телеканалы, сайты и страницы сети Интернет. Единственным условием перепечатки и ретрансляции является ссылка на первоисточник. Никакого предварительного согласия на перепечатку со стороны Министерства внутренних дел Российской Федерации не требуется.

СТОЛ ЗАКАЗОВ:

системного администратора информационных систем персональных данных по обеспечению безопасности персональных данных в Администрации МО «Черноярский сельсовет»

Настоящая Инструкция определяет обязанности, полномочия и ответственность системного администратора информационных систем персональных данных (ИСПДн) по обеспечению безопасности персональных данных в Администрации МО «Черноярский сельсовет» (далее – Администрация).

Администратор ИСПДн (далее – Администратор) назначается Распоряжением Главы Администрации.

Администратор ИСПДн подчиняется руководителю Администрации.

Администратор ИСПДн в своей работе руководствуется настоящей Инструкцией и Положением о защите персональных данных, руководящими и нормативными документами ФСТЭК России и внутренними регламентирующими документами по защите информации в Администрации.

Администратор ИСПДн отвечает за обеспечение устойчивой работоспособности элементов ИСПДн и средств защиты, при обработке персональных данных.

Обязанности по обеспечению безопасности информации

Администратор ИСПДн обязан:

Знать и выполнять требования действующих нормативных и руководящих документов, а также внутренних инструкций, руководства по защите информации и распоряжений, регламентирующих порядок действий по защите информации.

Ознакомить всех пользователей ИСПДн с внутренними нормативно-правовыми актами по обеспечению безопасности персональных данных (под роспись).

Обеспечивать установку, настройку и своевременное обновление элементов ИСПДн:

программного обеспечения автоматизированных рабочих мест (далее – АРМ) и серверов (операционные системы, прикладное и специальное ПО);

аппаратных и программных средств защиты.

Обеспечивать работоспособность элементов ИСПДн и локальной вычислительной сети.

Осуществлять контроль за порядком учета, создания, хранения и использования резервных и архивных копий массивов данных, машинных (выходных) документов (если не назначен другой ответственный).

Обеспечивать функционирование и поддерживать работоспособность средств защиты.

В случае отказа работоспособности технических средств и программного обеспечения элементов ИСПДн, в том числе средств защиты информации, принимать меры по их своевременному восстановлению и выявлению причин, приведших к отказу работоспособности.

Осуществлять регистрацию пользователей, выдачу временных паролей пользователей, осуществлять контроль за правильностью использования пароля пользователем ИСПДн.

Обеспечивать постоянный контроль за выполнением пользователями установленного комплекса мероприятий по обеспечению безопасности информации.

Требовать прекращения обработки информации, как в целом, так и для отдельных пользователей, в случае выявления нарушений установленного порядка работ или нарушения функционирования ИСПДн или средств защиты.

Обеспечивать строгое выполнение требований по обеспечению безопасности информации при организации обслуживания технических средств и отправке их в ремонт.

Присутствовать при выполнении технического обслуживания элементов ИСПДн сторонними физическими лицами и Компаниями.

Принимать меры по реагированию в случае возникновения внештатных ситуаций и аварийных ситуаций, с целью ликвидации их последствий.

В случае нарушения положений настоящей Инструкции Администратор несёт ответственность в соответствии с действующим законодательством.

С настоящей Инструкцией ознакомлен:

Наш сервис не работает в устаревшей версии MS Internet Explorer. В этом случае рекомендуем использовать любой другой браузер из предложенного выше списка. Инструкция администратора информационной системы персональных данных определяет должностные обязанности администратора ИСПДн. В разделе представлен образец инструкции администратора ИСПДн и даны рекомендации по составлению. Инструкция администратора ИСПДн определяет должностные обязанности администратора ИСПДн. Инструкция состоит из 2 частей: общие положения и должностные обязанности. Инструкция должна быть утверждена руководителем организации, ответственным за обеспечение безопасности ПДн или руководителем отдела. В инструкции должно быть указано лицо, которому непосредственно подчиняется администратор ИСПДн. В случае уточнения обязанностей администратора ИСПДн, вследствие специфических особенностей организации, в инструкцию должны быть внесены соответствующие изменения. К основным должностным обязанностям администратора ИСПДн относят: 1. Обеспечивать установку, настройку и своевременное обновление элементов ИСПДн: программного обеспечения АРМ и серверов операционные системы, прикладное и специальное ПОаппаратных средств, аппаратных и программных средств защиты. Обеспечивать работоспособность элементов ИСПДн и локальной вычислительной сети. Осуществлять контроль за порядком учета, создания, хранения использования резервных и архивных копий массивов данных, машинных выходных документов. Обеспечивать функционирование и поддерживать работоспособность средств защиты. В случае отказа работоспособности технических средств и программного обеспечения элементов ИСПДн, в том числе средств защиты информации, принимать меры по их своевременному восстановлению и выявлению причин, приведших к отказу работоспособности. Проводить периодический контроль принятых мер по защиты. Хранить, осуществлять прием и выдачу персональных паролей пользователей, осуществлять контроль за правильностью использования персонального пароля Оператором ИСПДн. Обеспечивать постоянный контроль за выполнением пользователями установленного комплекса мероприятий по обеспечению безопасности информации. Информировать ответственного за обеспечение защиты персональных данных о фактах нарушения установленного порядка работ и попытках несанкционированного доступа к информационным ресурсам ИСПДн. Требовать прекращения обработки информации, как в целом, так и для отдельных пользователей, в случае выявления нарушений установленного порядка работ или нарушения функционирования ИСПДн или средств защиты. Обеспечивать строгое выполнение требований по обеспечению безопасности информации при организации обслуживания технических средств и отправке их в ремонт. Присутствовать при выполнении технического обслуживания элементов ИСПДн, сторонними физическими людьми и организациями. Принимать меры по реагированию, в случае возникновения внештатных ситуаций и аварийных ситуаций, с целью ликвидации их последствий. Администратор ИСПДн далее - Администратор назначается приказом руководителя Оператора, на основании Положения о разграничении прав доступа к обрабатываемым персональным данным. Администратор в своей работе руководствуется настоящей инструкцией, Концепцией и Политикой информационной безопасности, руководящими и нормативными документами ФСТЭК России и регламентирующими документами Оператора. Администратор отвечает за обеспечение устойчивой работоспособности элементов ИСПДн и средств защиты, при обработке персональных данных. Методическое руководство работой Администратора осуществляется ответственным за обеспечение защиты персональных данных. Администратор обеспечивает устойчивую работоспособность элементов ИСПДн, средств ее защиты при обработке персональных данных, локальной вычислительной сети. Знать и выполнять требования действующих нормативных и руководящих документов, а также внутренних инструкций, руководства по защите информации и распоряжений, регламентирующих порядок действий по защите информации. Осуществлять контроль за порядком учета, создания, хранения использования резервных и архивных копий массивов данных, машинных выходных документов. Обеспечивать функционирование и поддерживать работоспособность средств защиты в рамках возложенных на него функций. В случае отказа работоспособности технических средств и программного обеспечения элементов ИСПДн, в том числе средств защиты информации, принимать меры по их своевременному восстановлению и выявлению причин, приведших к отказу работоспособности. Проводить периодический контроль принятых мер по защиты, в пределах возложенных на него функций. Хранить, осуществлять прием и выдачу персональных паролей пользователей, осуществлять контроль за правильностью использования персонального пароля Оператором ИСПДн. Обеспечивать постоянный контроль за выполнением пользователями установленного комплекса мероприятий по обеспечению безопасности информации. Информировать ответственного за обеспечение защиты персональных данных о фактах нарушения установленного порядка работ и попытках несанкционированного доступа к информационным ресурсам ИСПДн. Обеспечивать строгое выполнение требований по обеспечению безопасности информации при организации обслуживания технических средств и отправке их в ремонт. Техническое обслуживание и ремонт средств вычислительной техники, предназначенных для обработки персональных данных, проводятся организациями, имеющими соответствующие лицензии. При проведении технического обслуживания и ремонта запрещается передавать ремонтным организациям узлы и блоки с элементами накопления и хранения информации. Вышедшие из строя элементы и блоки средств вычислительной техники заменяются на элементы и блоки, прошедшие специальные исследования и специальную проверку. Присутствовать при выполнении технического обслуживания элементов ИСПДн, сторонними физическими людьми и организациями. Принимать меры по реагированию, в случае возникновения внештатных ситуаций и аварийных ситуаций, с целью ликвидации их последствий 4. Требовать от сотрудников Оператора соблюдения установленного комплекса мероприятий по обеспечению безопасности информации 4. Участвовать в анализе ситуаций, касающихся функционирования средств защиты информации, и расследованиях фактов попыток несанкционированного доступа; 4. Требовать прекращения обработки информации, как в целом, так и для отдельных пользователей, в случае выявления нарушений установленного порядка работ или нарушения функционирования ИСПДн или средств защиты. Администратору необходимо отвечать за свои действия бездействия в рамках зафиксированных в п. Администратор несет дисциплинарную, материальную, гражданско-правовую, административную и уголовную ответственность в порядке, предусмотренном законодательством. Техподдержка 8-800-333-14-84 Звонок по РФ бесплатный ICQ: 609-394-313 E-mail: Skype: freshdoc. Помните об ответственности, предусмотренной ст.Инструкция администратора по информационной безопасности Полезная информация Описания Инструкция администратора безопасности ИСПДн определяет должностные обязанности администратора безопасности ИСПДн. Инструкция администратора безопасности ИСПДн разрабатывается на основании действующих нормативных документов по защите персональных данных. Инструкция должна: быть утверждена руководителем подразделения ответственного за обеспечение режима безопасности или специально уполномоченным сотрудником; содержать данные о лице, которому непосредственно подчиняется администратор безопасности ИСПДн. Администратор безопасности информации назначается из числа сотрудников оператора и обеспечивает правильное использование и функционирование установленных средств защиты информации от несанкционированного доступа. Инструкция администратора безопасности ИСПДн обычно состоит из 3 разделов: основные функции, права и обязанности администратора безопасности информационной системы персональных данных. К должностным обязанностям администратора безопасности ИСПДн относят: 1. Обеспечивать правильное функционирование и поддерживать работоспособность средств и средств защиты информации от несанкционированного доступа; 2. В случае отказа средств защиты информации от несанкционированного доступа принимать меры по их восстановлению; 3. Проводить инструктаж пользователей по правилам работы на ПЭВМ, с установленными средствами защиты информации от несанкционированного доступа; 4. Немедленно докладывать по подчиненности ответственному за эксплуатацию ИСПДн, руководителю оператора или лицу, исполняющему его обязанности, о фактах и попытках несанкционированного доступа к персональным данным, о неправомерных действиях пользователей или иных лиц, приводящих к нарушению требований по защите информации, а также об иных нарушениях требований информационной безопасности ИСПДн. Вносить изменения в документацию ИСПДн в соответствии с требованиями нормативных документов в части, касающейся средств защиты информации от несанкционированного доступа; 6. Проводить работу по выявлению возможных каналов утечки конфиденциальной информации, вести их учёт и принимать меры к их устранению; 7. Осуществлять не реже одного раза в неделю обновление антивирусных баз на ПЭВМ в ИСПДн; 8. Контролировать целостность неизменность, сохранность программного обеспечения, разрешительной системы доступа, а при обнаружении фактов изменения проверяемых параметров немедленно докладывать по подчинённости; 9. Вводить полномочия работников в разрешительную систему доступа, обеспечивать их своевременную корректировку; 10. Регистрировать факты выдачи внешних носителей в журнале учета выдачи внешних носителей. Требовать от пользователей прекращения обработки информации ИСПДн при появлении информации о возможном проведении технической разведки в отношении ИСПДн. Контролировать действия пользователей по правильности затирания информации на внешних накопителях информации т. Скачать Эту Инструкцию Полностью в видео формате.

В зависимости от уровня защищенности ИСПДн и актуальных угроз, СЗПДн может включать следующие технические средства: — антивирусные средства для рабочих станций пользователей и серверов; — средства межсетевого экранирования; — средства криптографической защиты информации, при передаче защищаемой информации по каналам связи. Полномасштабное внедрение средств защиты.

Карта сайта Все права защищены.

При использовании материалов сайта ссылка на isle-crete.ru обязательна!