Рейтинг: 4.9/5.0 (1835 проголосовавших)

Рейтинг: 4.9/5.0 (1835 проголосовавших)Категория: Инструкции

Данная программа предназначена для сканирования и дальнейшего использования Wi-Fi сетей. Ее возможности: при запуске сканирует все возможные каналы эфира, находит и перехватывает цель, отключает клиента и, анализируя данные, подбирает пароль, сохраняет результаты. Причем утилита дает возможность взломать сети с обоими способами шифрования - WEP и WPA. Помимо этого способна найти точки доступа с авторизацией по WPS протоколу и подобрать Pin - код. Данная версия фактически представляет собой Live USB/CD с операционной системой на линуксовском ядре.

Меню программы достаточно простое:

1. Сканировать эфир

При выборе этого пункта меню, производится сканирование доступных Wi-Fi сетей и клиентов, подключенных к ним.

2. Выбрать цель

Здесь можно выбрать цель для атаки из списка сетей, полученных ранее.

3. Перехват цели

Происходит перехват пакетов, идущих от/к выбранной Wi-Fi сети. Необходимо дождаться появление хендшейка - в правом верхнем углу появиться сообщение "WPA HANDSHAKE". Это окно не стоит закрывать, если необходимо выполнить следующий пункт.

4. Отключить клиента

Отключение клиента происходит для того, чтобы получить хендшейк, так как он передается только при подключении к Wi-Fi сети. Поэтому при отключении клиента и должен быть запущен пункт 3 меню - Перехват цели.

5. Подбор пароля WPA

После того, как хендшейк пойман, можно приступать к подбору пароля по словарю. Небольшой словарь уже есть в программе, а чтобы подключить новые, необходимо скопировать их в каталог slaxdict на флэшке.

6. Сохранить результат

Можно сохранить результаты перехвата, чтобы работать с ним и дальше. Результаты хранятся в каталоге slaxchangesdumpresult. Имя файла формируется из названия Wi-Fi сети и имеет расширение .cab. ВНИМАНИЕ: в СD версии результаты перехвата и подбора (папка dump) сохраняются на сторонний носитель ( /dev/sda1, в Windows это обычно диск C: )

7. Подбор пароля WEP

Взлом WEPшифрования Wi-Fi сети. До запуска этого пункта необходимо выполнить три первые пункта меню и оставить Перехват запущенным. Взлом занимает порядка 10 минут.

8. Сканировать WPS

Сканирование Wi-Fi сетей с авторизацией по WPS протоколу.

9. Подбор ПИН-кода WPS

Подбор пин-кода WPS занимает довольно значительное время - от нескольких часов до нескольких суток. Тем не менее, вскрываются пароли любой сложности.

10. Автоподбор и перехват

Эта функция сканирует и взламывает Wi-Fi сети автоматически, но не стоит ей злоупотреблять, так как она сильно мусорит в эфире.

Список дополнительных модулей программ:

Chrome,

Firefox,

Skype,

LibreOffice,

Принтер.

Инструкция по установке AirSlax

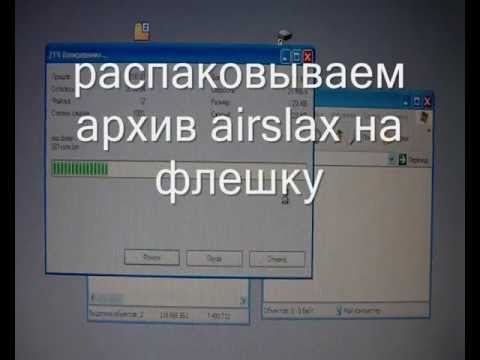

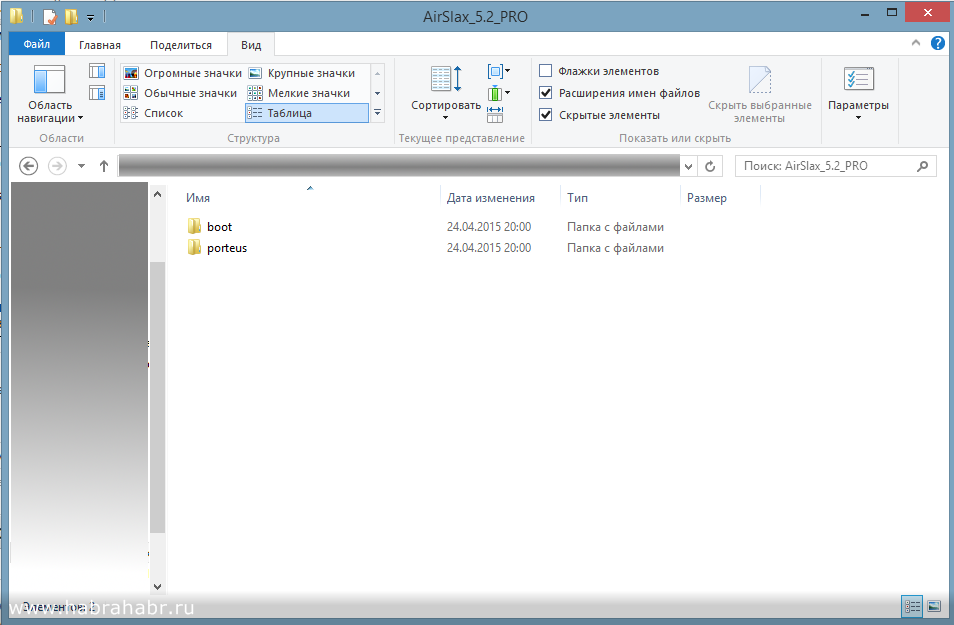

1. Распаковать архив программы на флешку ( в корне флешки должны появится 2 папки - boot и porteus)

2. Зайти в папку boot на флешке.

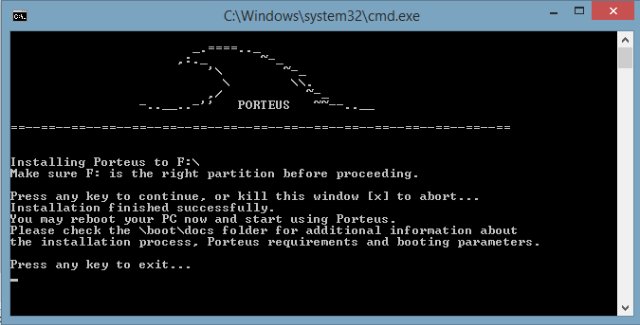

3. Запустить инсталятор для вашей операционной системы. Если создаете флешку из Windows запускайте Porteus-installer-for-Windows.exe, если из Linux запускайте Porteus-installer-for-Linux.com

4. набрать "ok" и нажать Enter (сделана защита от случайного запуска инсталятора, чтобы вы могли еще раз убедится что запускаете инсталятор на нужном носителе)

Запускать инсталятор нужно с правами администратора (в линукс от root'а или с sudo )

ВНИМАНИЕ. Не запускайте инсталятор на винчестере - после этого ваш компьютер, скорее всего перестанет с него (винчестера) загружаться.

Подробна инструкция по применению:

Общее для WPA/WPA2 и WEP

1. Сканирование

2. Выбор цели

3. Перехват

1. Сканируем эфир, смотрим кто есть вокруг, с каким уровнем сигнала, шифрованием и прочими характеристиками.

2. Выбираем цель для атаки. Точки с лучшим сигналом внизу списка.

3. Запускаем перехват выбранной цели.

Далее алгоритм для взлома сетей с шифрованием WEP и WPA/WPA2 разделяется:

WPA / WPA2

В плане взлома, сети WPA и WPA2 ничем не отличаются.

4. Отключение клиента

5. Подбор пароля WPA

6. Сохранить результат

4. Отключаем выбранного в п.2 клиента, чтобы он, при повторном подключении выдал нам HANDSHAKE (handshake - в перефоде с английского - рукопожатие. Это 4 пакета данных, которыми обмениваются точка доступа и клиент при установке связи. В хендшейке содержится пароль в зашифрованном виде.)

5. Подбираем пароль, к перехваченному хендшейку по словарю. Файл с хендшейком можно выбрать из ранее сохраненных. Словарь можно выбрать из списка словарей в папке dict.

6. Перехваченный хендшейк можно сохранить для подбора к нему пароля. При перехвате, особенно длительном, в cap-файле накапливается много бесполезной информации (попросту говоря - мусора), при сохранении файл очищается от всего лишнего и сохраняется в папку result,

7. Подбор пароля WEP

7. В этом пункте все происходит автоматически. Основная задача для подбора WEP пароля - собрать как можно больше DATA-пакетов (поле #Data в окне "Перехват")

Сначала запускается окно "Авторизации" (для того чтобы точка принимала нас за "своего"). В большинстве случаев авторизация происходит очень быстро, поэтому это окно может промелькнуть менее чем за секунду. Далее запускаются окно "ARP-запросов" (эти запросы заставляют точку отправлять в ответ пакеты DATA, по которым и подбирается пароль) и окно подбора пароля. Попытки подбора пароля проводятся через каждые 5000 собранных DATA-пакетов.

8. Сканирование WPS

9. Подбор ПИН-кода WPS

8. Сканируем эфир на наличие точек поддерживающих подключение по протоколу WPS

9. Выбираем программу (Reaver старая, Bully более новая, в некоторых случаях лучше работает одна, в некоторых другая) и проводим подбор ПИН-кода. В случае удачного подбора, программа должна выдать пароль для подключения к WiFi сети (в независимости от сложности самого пароля)

P.S. Уязвимость известна достаточно давно. Многие производители точек достуа выпустили новые прошивки с исправлениями, поэтому на точках доступа с новыми прошивками этот метод не работает, либо требует слишком большого времени для подбора.

Авто.

10. Автопоиск и перехват.

10. Выбираем перехват сетей либо только с шифрованием WPA (если ваша цель быстро собрать хендшейки), либо всех, с шифрованием и WEP и WPA (т.к. сбор пакетов и подбор пароля для WEP сети может занять 10-20 минут).

MAC

88. Сменить MAC-адрес.

88. Изменяем MAC-адрес WiFi карты на случайный (генерируется программой), выбранного клиента (выбранного через п.2), или заданный вручную.

99. В качестве защиты от случайного закрытия, программа прекращает работу только п.99 Выход.

Видеоинструкции для программы AirSlax:

Причем утилита дает возможность взломать сети с обоими способами шифрования - WEP и WPA. Помимо этого способна найти точки доступа с авторизацией по WPS протоколу и подобрать Pin - код. Данная версия фактически представляет собой Live USB/CD с операционной системой на линуксовском ядре.

Меню программы достаточно простое.

1. Сканировать эфир

При выборе этого пункта меню, производится сканирование доступных Wi-Fi сетей и клиентов, подключенных к ним.

2. Выбрать цель

Здесь можно выбрать цель для атаки из списка сетей, полученных ранее.

3. Перехват цели

Происходит перехват пакетов, идущих от/к выбранной Wi-Fi сети. Необходимо дождаться появление хендшейка - в правом верхнем углу появиться сообщение "WPA HANDSHAKE". Это окно не стоит закрывать, если необходимо выполнить следующий пункт.

4. Отключить клиента

Отключение клиента происходит для того, чтобы получить хендшейк, так как он передается только при подключении к Wi-Fi сети. Поэтому при отключении клиента и должен быть запущен пункт 3 меню - Перехват цели.

5. Подбор пароля WPA

После того, как хендшейк пойман, можно приступать к подбору пароля по словарю. Небольшой словарь уже есть в программе, а чтобы подключить новые, необходимо скопировать их в каталог slaxdict на флэшке.

6. Сохранить результат

Можно сохранить результаты перехвата, чтобы работать с ним и дальше. Результаты хранятся в каталоге slaxchangesdumpresult. Имя файла формируется из названия Wi-Fi сети и имеет расширение .cab. ВНИМАНИЕ: в СD версии результаты перехвата и подбора (папка dump) сохраняются на сторонний носитель ( /dev/sda1, в Windows это обычно диск C: )

7. Подбор пароля WEP

Взлом WEPшифрования Wi-Fi сети. До запуска этого пункта необходимо выполнить три первые пункта меню и оставить Перехват запущенным. Взлом занимает порядка 10 минут.

8. Сканировать WPS

Сканирование Wi-Fi сетей с авторизацией по WPS протоколу.

9. Подбор ПИН-кода WPS

Подбор пин-кода WPS занимает довольно значительное время - от нескольких часов до нескольких суток. Тем не менее, вскрываются пароли любой сложности.

10. Автоподбор и перехват

Эта функция сканирует и взламывает Wi-Fi сети автоматически, но не стоит ей злоупотреблять, так как она сильно мусорит в эфире.

Список дополнительных модулей программ.

Chrome,

Firefox,

Skype,

LibreOffice,

Принтер.

Инструкция по установке AirSlax

1. Распаковать архив программы на флешку ( в корне флешки должны появится 2 папки - boot и porteus)

2. Зайти в папку boot на флешке.

3. Запустить инсталятор для вашей операционной системы. Если создаете флешку из Windows запускайте Porteus-installer-for-Windows.exe, если из Linux запускайте Porteus-installer-for-Linux.com

4. набрать "ok" и нажать Enter (сделана защита от случайного запуска инсталятора, чтобы вы могли еще раз убедится что запускаете инсталятор на нужном носителе)

Запускать инсталятор нужно с правами администратора (в линукс от root'а или с sudo )

ВНИМАНИЕ. Не запускайте инсталятор на винчестере - после этого ваш компьютер, скорее всего перестанет с него (винчестера) загружаться.

Общее для WPA/WPA2 и WEP

1. Сканирование

2. Выбор цели

3. Перехват

1. Сканируем эфир, смотрим кто есть вокруг, с каким уровнем сигнала, шифрованием и прочими характеристиками.

2. Выбираем цель для атаки. Точки с лучшим сигналом внизу списка.

3. Запускаем перехват выбранной цели.

Далее алгоритм для взлома сетей с шифрованием WEP и WPA/WPA2 разделяется:

WPA / WPA2

В плане взлома, сети WPA и WPA2 ничем не отличаются.

4. Отключение клиента

5. Подбор пароля WPA

6. Сохранить результат

4. Отключаем выбранного в п.2 клиента, чтобы он, при повторном подключении выдал нам HANDSHAKE (handshake - в перефоде с английского - рукопожатие. Это 4 пакета данных, которыми обмениваются точка доступа и клиент при установке связи. В хендшейке содержится пароль в зашифрованном виде.)

5. Подбираем пароль, к перехваченному хендшейку по словарю. Файл с хендшейком можно выбрать из ранее сохраненных. Словарь можно выбрать из списка словарей в папке dict.

6. Перехваченный хендшейк можно сохранить для подбора к нему пароля. При перехвате, особенно длительном, в cap-файле накапливается много бесполезной информации (попросту говоря - мусора), при сохранении файл очищается от всего лишнего и сохраняется в папку result,

7. Подбор пароля WEP

7. В этом пункте все происходит автоматически. Основная задача для подбора WEP пароля - собрать как можно больше DATA-пакетов (поле #Data в окне "Перехват")

Сначала запускается окно "Авторизации" (для того чтобы точка принимала нас за "своего"). В большинстве случаев авторизация происходит очень быстро, поэтому это окно может промелькнуть менее чем за секунду. Далее запускаются окно "ARP-запросов" (эти запросы заставляют точку отправлять в ответ пакеты DATA, по которым и подбирается пароль) и окно подбора пароля. Попытки подбора пароля проводятся через каждые 5000 собранных DATA-пакетов.

8. Сканирование WPS

9. Подбор ПИН-кода WPS

8. Сканируем эфир на наличие точек поддерживающих подключение по протоколу WPS

9. Выбираем программу (Reaver старая, Bully более новая, в некоторых случаях лучше работает одна, в некоторых другая) и проводим подбор ПИН-кода. В случае удачного подбора, программа должна выдать пароль для подключения к WiFi сети (в независимости от сложности самого пароля)

P.S. Уязвимость известна достаточно давно. Многие производители точек достуа выпустили новые прошивки с исправлениями, поэтому на точках доступа с новыми прошивками этот метод не работает, либо требует слишком большого времени для подбора.

Авто

10. Автопоиск и перехват.

10. Выбираем перехват сетей либо только с шифрованием WPA (если ваша цель быстро собрать хендшейки), либо всех, с шифрованием и WEP и WPA (т.к. сбор пакетов и подбор пароля для WEP сети может занять 10-20 минут).

MAC

88. Сменить MAC-адрес.

88. Изменяем MAC-адрес WiFi карты на случайный (генерируется программой), выбранного клиента (выбранного через п.2), или заданный вручную.

99. В качестве защиты от случайного закрытия, программа прекращает работу только п.99 Выход.

Год выхода. 2015

Лицензия. Бесплатно

ОС. Windows ХР/Vista/7/8

Разрядность :86х64

Язык. Мультиязычный

Размер. 198,91 MB

Скачать бесплатно:AirSlax 5.5 Base

1) Скан - Сканировать эфир

Сканирует все каналы wifi, сохраняет информацию обо всех видимых точках доступа и подключенных к ним клиентах (информация о клиентах нужна для ускорения процесса перехвата).

Верхняя часть списка - точки доступа, нижняя - клиенты подключенные к точкам доступа.

в списке клиентов первый столбец - МАС адрес точки к которой клиент подключен (он совпадает с МАСом в списке точек доступа)

дайте программе время накопить побольше информации.

Закрываем это окно и переходим к следующему пункту.

2) Выбор - Выбрать цель

Выбираем точку доступа для атаки и одного из подключенных к ней клиентов.

3) Перехват - Перехват цели

Перехватываем пакеты идущие к/от выбраной точки доступа, ждем появления хендшейка (в правом верхнем углу окна должна появиться надпись "WPA HANDSHAKE")

Не Закрываем это окно перед проведением следующего пункта!

4) Клиент - Отключить клиента

т.к. хендшейк проходит только в момент подключения клиента к точке доступа, помогаем клиенту отключиться от точки доступа, чтобы он затем мог к ней заново подключиться и выдать нам хендшейк, п.3 "Перехват" должен быть запущен при этом.

если хендшейк не появляется с первого раза, попробуйте несколько раз (но дайте клиенту секунд 30-120 на попытку подключения)

если с этим клиентом не получается, можно выбрать другого клиента точки для отключения.

можно так же выбрать п."Отключить всех" - не так эффективно как с одним клиентом, но иногда срабатывает.

если ничего не помогает выбить клиента из сети, но очень хочется поймать хендшейк, можно оставить перехват запущенным пока клиент сам не подключиться к точке доступа.

Можно задать количество отправляемых пакетов деаутентификикации (отключения клиента) от 1 до 25.

после проведения п.4 можно пробовать проводить п.5 "Взлом", т.к. "Перехват" не всегда четко определяет появление хендшейка, особенно если сигнал точки доступа или клиента не очень хороший.

5) Подбор - Подбор пароля WPA

Когда хендшейк пойман, можно переходить к подбору пароля по словарю (небольшой словарь имеется в комплекте, можете использовать свой словарь, положите его в папку porteusdict на флешке)

В случае успешного подбора появится надпись KEY FOUND! [ password ] (в квадратных скобках вместо "password" будет отображаться пароль). Если пароль не подобрался появится надпись Passphrase not in dictionary.

Hashcat (GPU) - Подбор пароля WPA с использованием видеокарты (AMD или NVIDIA), что позволяет увеличить скорость подбора в десятки и сотни раз.

6) Сохранить - Сохранить результат

Сохранить результат перехвата для дальнейшей работы с ним в отдельную папку

(на флешке папка dumpresult) файл будет называться по имени точки доступа с расширением .cap и будет очищен от лишнего мусора накопившегося в процессе перехвата.

7) WEP - Подбор пароля WEP

Взлом сетей с шифрованием WEP. Необходимо выполнить первые три пункта программы, оставить запущенным п.3 Перехват и запустить п.7 WEP. Взлом WEP занимает в среднем 5-10 минут. Для него не нужны словари. При удачном проведении атаки пароль подбирается в 100% случаев.

8) Скан WPS - Сканировать WPS

Поиск точек доступа поддерживающих авторизацию по WPS протоколу.

9) Подбор WPS - Подбор ПИН-кода WPS

Выбираем точку доступа из списка и подбираем ПИН-код. Можно задать стартовый PIN, программа предложит использовать в качестве стартового, ПИН-код сгенерированый на основе MAC-адреса точки (в порядка 30% случаев ПИН-код совпадает с предложенным).Можно задать первые числа кода. Reaver в данной версии не работает. Подбираем Bully!

Процесс подбора длительный, от 2-3 часов до нескольких суток, Зависит от "сговорчивости" точки доступа, но позволяет вскрывать пароли любой сложности.

Уязвимость известна достаточно давно. Многие производители точек доступа выпустили новые прошивки с исправлениями, поэтому на точках доступа с новыми прошивками этот метод не работает, либо требует слишком большого времени для подбора.

10) Автомат. - Автоподбор и перехват

Автоматический поиск, перехват хендшейков WPA-сетей, подбор паролей WEP-сетей.

Постарайтесь не злоупотреблять этой функцией, т.к. она довольно сильно мусорит в эфире.

Скопировать содержимое папки AirSlax5.3Pr0 в корень флешки, файловая система на флешке должна быть FAT16 или FAT32,

Зайти в папку boot и запустить программу установки (Есть версии для Windows и Linux). После этого флешка станет загрузочной.

Загрузится с флешки.

Описание:Данная программа предназначена для сканирования и дальнейшего использования Wi-Fi сетей. Ее возможности: при запуске сканирует все возможные каналы эфира, находит и перехватывает цель, отключает клиента и, анализируя данные, подбирает пароль, сохраняет результаты. Причем утилита дает возможность взломать сети с обоими способами шифрования - WEP и WPА. Помимо этого способна найти точки доступа с авторизацией по WPS протоколу и подобрать Pin - код. Данная версия фактически представляет собой Live USB/CD с операционной системой на линуксовом ядре.

Reaver в данной версии не работает. Подбираем Bully!

ВНИМАНИЕ. Не запускайте инсталятор на винчестере - после этого ваш компьютер, скорее всего перестанет с него (винчестера) загружаться.

СкриншотыМесто на диске: 2Gb

Платформа: Windows XP, Windows Vista, Windows 7, 8, 8.1. /Linux

Архитектура: i486 (x32)

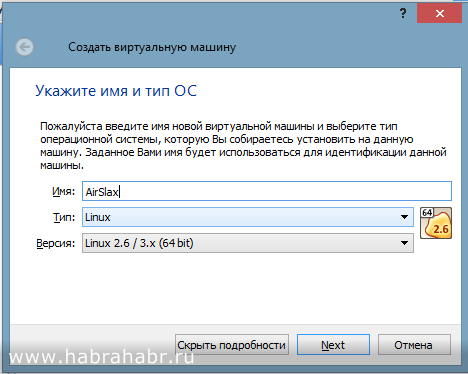

Система:Porteus v. 3.1 Описание: Данная программа предназначена для сканирования и дальнейшего использования Wi-Fi сетей. Ее возможности: при запуске сканирует все возможные каналы эфира, находит и перехватывает цель, отключает клиента и, анализируя данные, подбирает пароль, сохраняет результаты. Причем утилита дает возможность взломать сети с обоими способами шифрования - WEP и WPА. Помимо этого способна найти точки доступа с авторизацией по WPS протоколу и подобрать Pin - код. Данная версия фактически представляет собой Live USB/CD с операционной системой на линуксовом ядре.

Инструкция по установке:

После завершения загрузки кликните правой кнопкой мыши на свободном месте экрана (или нажмите Alt+F1), и в меню выберите Airo)

Выбираем беспроводной адаптер для работы - если у вас один беспроводной адаптер, нажмите 1 и Enter, если два или больше выберите нужный из списка.

Airslax операционная система собрана специально для взлома wifi сетей с защитой wep/wpa на базе миниатюрного linux дистрибютива slax, использует методы взлома аналогичны взлому в backtrack5 описаны в этом топике только белее проще и автоматизированней, без нужды вручную прописывать в терминале все команды. Словари для брута можно скачать (слоаври для брута №1, словари для брута №2) или же сгенерировать самостоятельно используя генераторы паролей.

Утановка на флешку

Скачать AirSlax Pro (содержит slax linux, aircrack-ng и скрипт упрощающий работу с ним)

Распаковать на флэшку. (на флешке должна появится папка boot и porteus)

•

• Зайти в папку boot

• Запустить Porteus-installer-for-Windows.bat

• нажать любую клавишу на клавиатуре для инстала

• После завершения работы программы нажать любую клавишу.

• Все! имеем загрузочную флэшку — грузимся с нее!

•

После завершения загрузки кликните правой кнопкой мыши на свободном месте экрана (или нажмите Alt+F1), и в меню выберите AiroScript)

Выбираем беспроводной адаптер для работы — если у вас один беспроводной адаптер, нажмите 1 и Enter, если два или больше выберите нужный из списка.

Меню программы:

### 1) Скан — Сканировать эфир

### 2) Выбор — Выбрать цель

### 3) Перехват — Перехват цели

### 4) Клиент — Отключить клиента

### 5) Подбор — Подбор пароля WPA

### 6) Сохранить — Сохранить результат

### 7) WEP — Подбор пароля WEP

### ———————-

### 8) Скан WPS — Сканировать WPS

### 9) Подбор WPS — Подбор ПИН-кода WPS

### ———————-

### 10) Автомат. — Автоподбор и перехват

Подробнее

1. Скан — Сканировать эфир. Сканирует все каналы wifi, сохраняет информацию обо всех видимых точках доступа и подключенных к ним клиентах (информация о клиентах нужна для ускорения процесса перехвата). Верхняя часть списка — точки доступа, нижняя — клиенты подключенные к точкам доступа. в списке клиентов первый столбец — МАС адрес точки к которой клиент подключен (он совпадает с МАСом в списке точек доступа) дайте программе время накопить побольше информации. Закрываем это окно и переходим к следующему пункту.

2. Выбор — Выбрать цель. Выбираем точку доступа для атаки и одного из подключенных к ней клиентов.

3. Перехват — Перехват цели. Перехватываем пакеты идущие к/от выбраной точки доступа, ждем появления хендшейка (в правом верхнем углу окна должна появиться надпись «WPA HANDSHAKE») Не Закрываем это окно перед проведением следующего пункта!

4. Клиент — Отключить клиента. т.к. хендшейк проходит только в момент подключения клиента к точке доступа, помогаем клиенту отключиться от точки доступа, чтобы он затем мог к ней заново подключиться и выдать нам хендшейк, п.3 «Перехват» должен быть запущен при этом. если хендшейк не появляется с первого раза, попробуйте несколько раз (но дайте клиенту секунд 30-120 на попытку подключения), если с этим клиентом не получается, можно выбрать другого через п.2 «Выбор» (но выбирайте туже точку доступа, перехват которой ведете), перехват при этом можно не останавливать. можно так же выбрать п.»Отключить всех» — не так эффективно как с одним клиентом, но иногда срабатывает. если ничего не помогает выбить клиента из сети, но очень хочется поймать хендшейк, можно оставить перехват запущенным пока клиент сам не подключиться к точке доступа. после проведения п.4 можно пробовать проводить п.5 «Взлом», т.к. «Перехват» не всегда четко определяет появление хендшейка, особенно если сигнал точки доступа или клиента не очень хороший.

5. Подбор — Подбор пароля WPA. Когда хендшейк пойман, можно переходить к подбору пароля по словарю (небольшой словарь имеется в комплекте, можете использовать свой словарь, положите его в папку slaxrootcopyairowpa2dict на флешке). В случае успешного подбора появится надпись KEY FOUND! [ password ] (в квыдратных скобках вместо «password» будет отображаться пароль). Если парль не подобрался появится надпись Passphrase not in dictionary.

6. Сохранить — Сохранить результат. Сохранить результат перехвата для дальнейшей работы с ним в отдельную папку (на флешке папка dumpresult) файл будет называться по имени точки доступа с расширением .cap и будет очищен от лишнего мусора накопившегося в процессе перехвата.

7. WEP — Подбор пароля WEP. Взлом сетей с шифрованием WEP. Необходимо выполнить первые три пункта программы, оставить запущенным п.3 Перехват и запустить п.7 WEP. Взлом WEP занимает в среднем 5-10 минут. Для него не нужны словари. При удачном проведении атаки пароль подбирается в 100% случаев.

8. Скан WPS — Сканировать WPS. Поиск точек доступа поддерживающих авторизацию по WPS протоколу.

9. Подбор WPS — Подбор ПИН-кода WPS. Выбираем точку доступа из списка и подбираем ПИН-код. Процесс подбора длительный, от 2-3 часов до нескольких суток, Зависит от «сговорчивости» точки доступа, но позволяет вскрывать пароли любой сложности.

10. Автомат. — Автоподбор и перехват. Автоматический поиск, перехват хендшейков WPA-сетей, подбор паролей WEP-сетей.

Язык интерфейса: Английский + Русский

Таблетка: Не требуется

Системные требования: Память: 512 мб

Место на диске: 2Gb

Платформа: Windows XP, Windows Vista, Windows 7, 8, 8.1. /Linux

Ядро: 3.17.4

Архитектура: i486 (x32)

Система:Porteus v. 3.1

Инструкция по установке: После завершения загрузки кликните правой кнопкой мыши на свободном месте экрана (или нажмите Alt+F1), и в меню выберите Airo)

Выбираем беспроводной адаптер для работы - если у вас один беспроводной адаптер, нажмите 1 и Enter, если два или больше выберите нужный из списка.

### 1) Скан - Сканировать эфир

### 2) Выбор - Выбрать цель

### 3) Перехват - Перехват цели

### 4) Клиент - Отключить клиента

### 5) Подбор - Подбор пароля WPA

### 6) Сохранить - Сохранить результат

### 7) WEP - Подбор пароля WEP

### ----------------------

### 8) Скан WPS - Сканировать WPS

### 9) Подбор WPS - Подбор ПИН-кода WPS

### ----------------------

### 10) Автомат. - Автоподбор и перехват

1) Скан - Сканировать эфир

Сканирует все каналы wifi, сохраняет информацию обо всех видимых точках доступа и подключенных к ним клиентах (информация о клиентах нужна для ускорения процесса перехвата).

Верхняя часть списка - точки доступа, нижняя - клиенты подключенные к точкам доступа.

в списке клиентов первый столбец - МАС адрес точки к которой клиент подключен (он совпадает с МАСом в списке точек доступа)

дайте программе время накопить побольше информации.

Закрываем это окно и переходим к следующему пункту.

2) Выбор - Выбрать цель

Выбираем точку доступа для атаки и одного из подключенных к ней клиентов.

3) Перехват - Перехват цели

Перехватываем пакеты идущие к/от выбраной точки доступа, ждем появления хендшейка (в правом верхнем углу окна должна появиться надпись "WPA HANDSHAKE")

Не Закрываем это окно перед проведением следующего пункта!

4) Клиент - Отключить клиента

т.к. хендшейк проходит только в момент подключения клиента к точке доступа, помогаем клиенту отключиться от точки доступа, чтобы он затем мог к ней заново подключиться и выдать нам хендшейк, п.3 "Перехват" должен быть запущен при этом.

если хендшейк не появляется с первого раза, попробуйте несколько раз (но дайте клиенту секунд 30-120 на попытку подключения)

если с этим клиентом не получается, можно выбрать другого клиента точки для отключения.

можно так же выбрать п."Отключить всех" - не так эффективно как с одним клиентом, но иногда срабатывает.

если ничего не помогает выбить клиента из сети, но очень хочется поймать хендшейк, можно оставить перехват запущенным пока клиент сам не подключиться к точке доступа.

Можно задать количество отправляемых пакетов деаутентификикации (отключения клиента) от 1 до 25.

после проведения п.4 можно пробовать проводить п.5 "Взлом", т.к. "Перехват" не всегда четко определяет появление хендшейка, особенно если сигнал точки доступа или клиента не очень хороший.

5) Подбор - Подбор пароля WPA

Когда хендшейк пойман, можно переходить к подбору пароля по словарю (небольшой словарь имеется в комплекте, можете использовать свой словарь, положите его в папку porteusdict на флешке)

В случае успешного подбора появится надпись KEY FOUND! [ password ] (в квадратных скобках вместо "password" будет отображаться пароль). Если пароль не подобрался появится надпись Passphrase not in dictionary.

Hashcat (GPU) - Подбор пароля WPA с использованием видеокарты (AMD или NVIDIA), что позволяет увеличить скорость подбора в десятки и сотни раз.

6) Сохранить - Сохранить результат

Сохранить результат перехвата для дальнейшей работы с ним в отдельную папку

(на флешке папка dumpresult) файл будет называться по имени точки доступа с расширением .cap и будет очищен от лишнего мусора накопившегося в процессе перехвата.

7) WEP - Подбор пароля WEP

Взлом сетей с шифрованием WEP. Необходимо выполнить первые три пункта программы, оставить запущенным п.3 Перехват и запустить п.7 WEP. Взлом WEP занимает в среднем 5-10 минут. Для него не нужны словари. При удачном проведении атаки пароль подбирается в 100% случаев.

8) Скан WPS - Сканировать WPS

Поиск точек доступа поддерживающих авторизацию по WPS протоколу.

9) Подбор WPS - Подбор ПИН-кода WPS

Выбираем точку доступа из списка и подбираем ПИН-код. Можно задать стартовый PIN, программа предложит использовать в качестве стартового, ПИН-код сгенерированый на основе MAC-адреса точки (в порядка 30% случаев ПИН-код совпадает с предложенным).Можно задать первые числа кода. Reaver в данной версии не работает. Подбираем Bully!

Процесс подбора длительный, от 2-3 часов до нескольких суток, Зависит от "сговорчивости" точки доступа, но позволяет вскрывать пароли любой сложности.

Уязвимость известна достаточно давно. Многие производители точек доступа выпустили новые прошивки с исправлениями, поэтому на точках доступа с новыми прошивками этот метод не работает, либо требует слишком большого времени для подбора.

10) Автомат. - Автоподбор и перехват

Автоматический поиск, перехват хендшейков WPA-сетей, подбор паролей WEP-сетей.

Постарайтесь не злоупотреблять этой функцией, т.к. она довольно сильно мусорит в эфире.

Установка:

1. Скопировать содержимое папки AirSlax5.3Pr0 в корень флешки, файловая система на флешке должна быть FAT16 или FAT32,

2. Зайти в папку boot и запустить программу установки (Есть версии для Windows и Linux). После этого флешка станет загрузочной.

3. Загрузится с флешки.

Описание: Данная программа предназначена для сканирования и дальнейшего использования Wi-Fi сетей. Ее возможности: при запуске сканирует все возможные каналы эфира, находит и перехватывает цель, отключает клиента и, анализируя данные, подбирает пароль, сохраняет результаты. Причем утилита дает возможность взломать сети с обоими способами шифрования - WEP и WPА. Помимо этого способна найти точки доступа с авторизацией по WPS протоколу и подобрать Pin - код. Данная версия фактически представляет собой Live USB/CD с операционной системой на линуксовом ядре.

Reaver в данной версии не работает. Подбираем Bully!

ВНИМАНИЕ. Не запускайте инсталятор на винчестере - после этого ваш компьютер, скорее всего перестанет с него (винчестера) загружаться.

Лечение: в комплекте

Тип лекарства: готовый серийник

Системные требования:

Windows 2000, 7 (32 bit\64 bit), Server 2003/2008, Vista (32 bit\64 bit), XP

Описание:

Elcomsoft Wireless Security Auditor - новая программа, эффективно использующая вычислительные мощности современных видеокарт для восстановления и аудита паролей в беспроводных сетях со скоростью, недостижимой обычными средствами. При использовании этой технологии наиболее ресурсоёмкие части программы выполняются на мощных суперскалярных процессорах, использующихся в современных видеокартах ATI и NVIDIA. Если в системе присутствуют одна или несколько карт последнего поколения (ATI HD series, NVIDIA GeForce 8, 9 or 200 series), аппаратное ускорение активизируется автоматически. Программа проверяет безопасность вашей беспроводной сети, пытаясь проникнуть в нее снаружи или изнутри.

Настройка атаки в Elcomsoft Wireless Security Auditor по номерам телефонов без словарей.

В разных версиях версиях EWSA настройка атаки по маске находится по разному так что сначала найдите эту опцию. Скорей всего она будет одним из пунктов в настройках.

Далее делаем маску вида (код оператора)(номер телефона)

Маски для Украинских операторов представлены ниже. Для Российских и других просто сделайте аналогичную маску.

======================

#коды операторов украины

050?d?d?d?d?d?d?d - МТС

066?d?d?d?d?d?d?d - МТС

095?d?d?d?d?d?d?d - МТС

099?d?d?d?d?d?d?d - МТС

067?d?d?d?d?d?d?d - Киевстар

096?d?d?d?d?d?d?d - Киевстар

097?d?d?d?d?d?d?d - Киевстар

098?d?d?d?d?d?d?d - Киевстар

068?d?d?d?d?d?d?d - Beeline

063?d?d?d?d?d?d?d - life:)

093?d?d?d?d?d?d?d - life:)

091?d?d?d?d?d?d?d - Utel

092?d?d?d?d?d?d?d - PEOPLEnet

094?d?d?d?d?d?d?d - Интертелеком

039?d?d?d?d?d?d?d - Golden Telecom

========================

Просто скопируйте, вставьте и нажмите Атака > По маске

И не нужно качать гигабайтные словари ;)

UltraISO - одна из наилучших программ для работы с образами дисков. UltraISO позволяет корректировать образы CD и DVD - менять данные или удалять их часть прямо из образов, не распаковывая их, а также создавать образы и записывать их на диски. Поддерживает работу с ISO, BIN/CUE, IMG/CCD/SUB, MDF/MDS, PDI, GI, C2D, CIF, NRG, BWI/BWT, LCD, CDI, TAO/DAO, CIF, VCD, NCD, GCD/GI, VC4/000, VDI, VaporCD и другими (менее популярными) форматами.

UltraISO Premium Edition работает не только с файлами в формате ISO, но и с образами, созданными в таких популярных программах, как Alcohol 120%, Nero, NTI CD/DVD Maker, Virtual CD, CloneCD, BlindWrite и т.д. UltraISO Premium Edition может работать в паре с Nero Burning Rom и использовать движок этой программы для записи дисков.Кроме этого, программа позволяет создавать загрузочные UDF-образы, монтировать ISO-образы на виртуальные диски, созданные Daemon-Tools 4.x и Alcohol 120%, извлекать файлы из образов аудио CD при помощи командой строки.Можно делать образы дисков загрузочными. Также программа оптимизирует структуру iso-образа для экономии места на CD. Работает быстро и надёжно, с образами до 10 Гб размером, легко открывает образы аудио дисков и видео.

Поддерживаются следующие форматы образов:

BlindWrite (.BWI. BWT. B5I. B5T), CDSpace (.LCD), CDRWin (.BIN. CUE), CloneCD (.IMG. CCD), DiscJuggler (.CDI), Duplicator (.TAO. DAO), Easy CD Creator(.CIF), Fantom CD (.MDF. MDS), Farstone Virtual Drive (.VCD), Gear (.P01. MD1. XA), Instant Copy (.PDI), Nero - Burning ROM (.NRG), Noum Vapor CDROM (.VaporCD), NTI CD-Maker (.NCD), PlexTools (.PXI), Prassi (.GCD. GI), VCDROM Extension (.FCD), Virtual CD (.VC4), Virtuo CD Manager (.VDI), WinOnCD (.C2D), XBOX DVD.

inSSIDer сканирует Wi-Fi диапазон (2,4 и 5 ГГЦ) и в режиме реального времени предоставляет массу полезной информации об обнаруженных точках доступа: отображает найденные сети и их SSID, типы сетей, каналы, на которых они вещают, MAC-адреса точек доступа, их производителя, уровень сигнала каждой из них, а также используемый метод шифрования.

В случае, если на ПК (ноутбуке) установлен GPS-приемник, inSSIDer будет показывать и географические координаты обнаруженных точек доступа.

Кроме всего этого, inSSIDer чертит очень наглядные графики, по которым, например, очень легко определить, какие точки доступа мешают друг другу.

Автор: MetaGeek LLC

Цена: Бесплатная

Рус. язык: Нет

ОС: Vista/7/8/Linux

Не обновляйте. По ходу перешла в платный статус.

- AirSlax 5.2 Pro + AirBunt 5.2 Pr0 (Ru/En) - -

- Год Выпуска. 2014

Версия. 5.2

Разработчик. AirSlax

Сайт разработчика. http://airslax.ru

Системные требования :

Память. 512 мб

Место на диске: 2Gb

Платформа: Windows XP, Windows Vista, Windows 7, 8, 8.1. /Linux

Ядро: 3.17.4

Архитектура. i486 (x32)

Система: Porteus v. 3.1

Таблэтка. Не требуется

Язык интерфейса. Русский, английский

Описание. Данная программа предназначена для сканирования и дальнейшего использования Wi-Fi сетей. Ее возможности: при запуске сканирует все возможные каналы эфира, находит и перехватывает цель, отключает клиента и, анализируя данные, подбирает пароль, сохраняет результаты. Причем утилита дает возможность взломать сети с обоими способами шифрования - WEP и WPА. Помимо этого способна найти точки доступа с авторизацией по WPS протоколу и подобрать Pin - код. Данная версия фактически представляет собой Live USB/CD с операционной системой на линуксовском ядре.

Меню программы достаточно простое:

1. Сканировать эфир

При выборе этого пункта меню, производится сканирование доступных Wi-Fi сетей и клиентов, подключенных к ним.

2. Выбрать цель

Здесь можно выбрать цель для атаки из списка сетей, полученных ранее.

3. Перехват цели

Происходит перехват пакетов, идущих от/к выбранной Wi-Fi сети. Необходимо дождаться появление хендшейка - в правом верхнем углу появиться сообщение "WPA HANDSHAKE". Это окно не стоит закрывать, если необходимо выполнить следующий пункт.

4. Отключить клиента

Отключение клиента происходит для того, чтобы получить хендшейк, так как он передается только при подключении к Wi-Fi сети. Поэтому при отключении клиента и должен быть запущен пункт 3 меню - Перехват цели.

5. Подбор пароля WPA

После того, как хендшейк пойман, можно приступать к подбору пароля по словарю. Небольшой словарь уже есть в программе, а чтобы подключить новые, необходимо скопировать их в каталог \slax\dict\ на флэшке.

6. Сохранить результат

Можно сохранить результаты перехвата, чтобы работать с ним и дальше. Результаты хранятся в каталоге \slax\changes\dump\result\. Имя файла формируется из названия Wi-Fi сети и имеет расширение .cab.

7. Подбор пароля WEP

Взлом WEPшифрования Wi-Fi сети. До запуска этого пункта необходимо выполнить три первые пункта меню и оставить Перехват запущенным. Взлом занимает порядка 10 минут.

8. Сканировать WPS

Сканирование Wi-Fi сетей с авторизацией по WPS протоколу.

9. Подбор ПИН-кода WPS

Подбор пин-кода WPS занимает довольно значительное время - от нескольких часов до нескольких суток. Тем не менее, вскрываются пароли любой сложности.

10. Автоподбор и перехват

Эта функция сканирует и взламывает Wi-Fi сети автоматически, но не стоит ей злоупотреблять, так как она сильно мусорит в эфире.

- Перехват и подбор паролей WiFi сетей со всеми видами шифрования.

- Запуск с USB Flash - Операционная система установленная на вашем компьютере не имеет значения и находится в полной безопасности, т.к. все данные и изменения записываются на флешку.

- Поддержка большого количества WiFi адаптеров для перехвата.

- Использование мощности видеокарты для подбора паролей WPA/WPA2, что позволяет увеличить скорость подбора в десятки и сотни раз.

Перехват и подбор паролей:

- WPA2 (словарь 1,2 Gb в комплекте)

- WEP (подбор за 5-15 минут)

- WPS (пароль любой сложности)

Поддержка GPU.

Подбор пароля с использованием видеокарт:

- AMD

- NVIDIA

Скорость подбора пароля в 10-100 раз выше чем на процессоре (CPU)

Скорость подбора на GPU.

AMD Radeon HD 7290

- 2 200 паролей в сек.

NVidia GeForce GTX 580

- 47 000 паролей в сек.

AMD Radeon HD 5770

- 50 000 паролей в сек.

NVidia GeForce GTX 750Ti

- 54 000 паролей в сек.

AMD Radeon HD 7970

- 130 000 паролей в сек.

AMD Radeon HD 6990

- 181 000 паролей в сек

Новое ядро - 3.17.4

- Новые версии программ перехвата и подбора - aircrack-ng, reaver итд.

- Новая графическая оболочка LxQt

- В версии PRO - новые драйверы видеокарт и новый HashCat

1. Скопировать содержимое папки AirSlax_5.2_ Pr0 в корень флешки, файловая система на флешке должна быть FAT16 или FAT32,

2. Зайти в папку boot и запустить программу установки (Есть версии для Windows и Linux). После этого флешка станет загрузочной.

3. Загрузится с флешки.

Версия AirSlax для Ubuntu Linux.

Преимущества AirBunt 5.2 PRO.

+ Работа в полноценной операционной системе.

+ Не нужно перезагружаться для проведения перехвата и подбора пароля.

+ Отсутствуют неудобства работы с флешкой.

+ Размеры словарей не ограничваются размерами флешки.

Недостатки AirBunt 5.2 PRO.

- AirBunt 5.2 PRO "привязан" к компьютеру (с флешки же можно загрузится на другом компьютере).

- Вам самостоятельно придется установить драйверы видеокарты (AMD или NVIDIA), в AirSlax драйверы включены.

Проверено в: - Lubuntu 14.04.1 LTS 64bit -

- - Xubuntu 14.04.1 LTS 64bit -

- - Ubuntu 14.04.1 LTS 64bit -

- - Kubuntu 14.04.1 LTS 64bit -

-

Содержит скрипт производящий скачивание, сборку и установку всех, необходимых для перехвата и подбора паролей программ.

- Позволяет проводить подбор пароля с использованием GPU видеокарт AMD и NVIDIA. (Требуется самостоятельная установка драйвера видеокарты)

- Содержит большой словарь для подбора пароля.

Инструкция по установке - Тыцнуть здесь